慢雾:损失超6.1亿美元,详解Ronin Network黑客事件始末

Ronin Bridge 共 17.36 万枚 ETH 和 2550 万枚 USDC 被盗,损失超 6.1 亿美元。

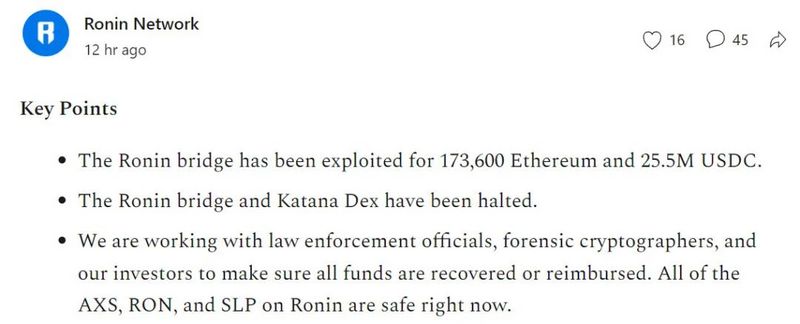

2022 年 03 月 29 日,Axie Infinity 侧链 Ronin Network 发布社区预警,Ronin Network 出现安全漏洞,Ronin Bridge 共 17.36 万枚 ETH 和 2550 万枚 USDC 被盗,损失超 6.1 亿美元。慢雾安全团队第一时间介入分析,并将分析结果分享如下。

相关信息

Ronin 是以太坊的一个侧链,专门为链游龙头 Axie Infinity 而创建,它自称是将朝着「NFT 游戏最常用的以太坊侧链」方向发展。据了解,Axie Infinity 的团队 Sky Mavis 想要一个可靠、快速且廉价的网络,从而为游戏的发展提供保障。他们需要一个以游戏为先的扩容方案,它不仅要能经得起时间的考验,还得满足游戏快速发展所带来的大量需求。于是,Ronin 链便应运而生了。

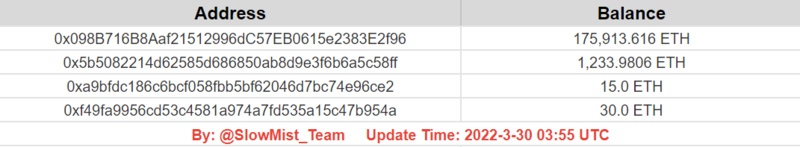

黑客地址:

0x098B716B8Aaf21512996dC57EB0615e2383E2f96

攻击细节

据官方发布的信息,攻击者使用被黑的私钥来伪造提款,仅通过两次交易就从 Ronin bridge 中抽走了资金。值得注意的是,黑客事件早在 3 月 23 日就发生了,但官方据称是在用户报告无法从 bridge 中提取 5k ETH 后才发现这次攻击。本次事件的损失甚至高于去年的PolyNetwork 被黑事件,后者也窃取了超过 6 亿美元。

事情背景可追溯到去年 11 月,当时 Sky Mavis 请求 Axie DAO 帮助分发免费交易。由于用户负载巨大,Axie DAO 将 Sky Mavis 列入白名单,允许 Sky Mavis 代表其签署各种交易,该过程于 12 月停止。但是,对白名单的访问权限并未被撤销,这就导致一旦攻击者获得了 Sky Mavis 系统的访问权限,就能够通过 gas-free RPC 从 Axie DAO 验证器进行签名。Sky Mavis 的 Ronin 链目前由九个验证节点组成,其中至少需要五个签名来识别存款或取款事件。攻击者通过 gas-free RPC 节点发现了一个后门,最终攻击者设法控制了五个私钥,其中包括 Sky Mavis 的四个 Ronin 验证器和一个由 Axie DAO 运行的第三方验证器。

MistTrack

在事件发生后,慢雾第一时间追踪分析并于北京时间3 月 30 日凌晨1:09发声。

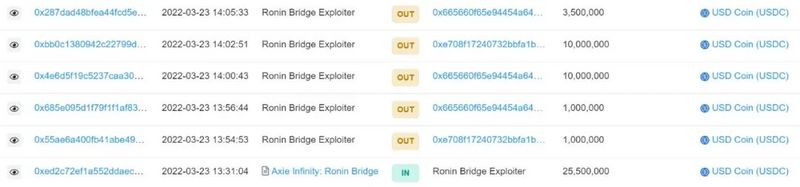

据慢雾MistTrack反洗钱追踪系统分析,黑客在 3 月 23 日就已获利,并将获利的 2550 万枚 USDC 转出,接着兑换为 ETH。

而在 3 月 28 日 2:30:38,黑客才开始转移资金。

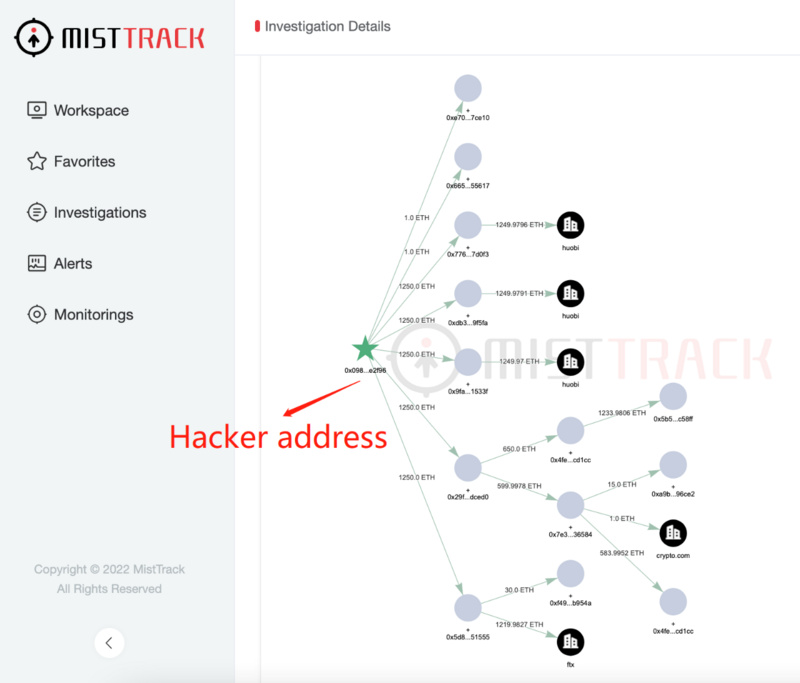

据慢雾 MistTrack 分析,黑客首先将 6250 ETH 分散转移,并将 1220 ETH 转移到 FTX、1 ETH 转到 Crypto.com、3750 ETH 转到 Huobi。

值得注意的是,黑客发起攻击资金来源是从 Binance 提币的 1.0569 ETH。

目前,Huobi、Binance 创始人均发表了将全力支持 Axie Infinity 的声明 ,FTX 的 CEO SBF 也在一封电子邮件中表示,将协助取证。

截止目前,仍有近 18 万枚 ETH 停留在黑客地址。

目前黑客只将资金转入了中心化平台,很多人都在讨论黑客似乎只会盗币,却不会洗币。尽管看起来是这样,但这也是一种常见的简单粗暴的洗币手法,使用假 KYC、代理 IP、假设备信息等等。从慢雾目前获取到的特殊情报来看,黑客并不“傻”,还挺狡猾,但追回还是有希望的,时间上需要多久就不确定了。当然,这也要看执法单位的决心如何了。

总结

本次攻击事件主要原因在于 Sky Mavis 系统被入侵,以及 Axie DAO 白名单权限维护不当。同时我们不妨大胆推测下:是不是 Sky Mavis 系统里持有 4 把验证器的私钥?攻击者通过入侵 Sky Mavis 系统获得四个验证节点权限,然后对恶意提款交易进行签名,再利用 Axie DAO 对 Sky Mavis 开放的白名单权限,攻击者通过 gas-free RPC 向 Axie DAO 验证器推送恶意提款交易获得第五个验证节点对恶意提款交易的签名,进而通过 5/9 签名验证。

最后,在此引用安全鹭(Safeheron)的建议:

1、私钥最好通过安全多方计算(MPC)消除单点风险;

2、私钥分片分散到多台硬件隔离的芯片里保护;

3、大资金操作应有更多的策略审批保护,保证资金异动第一时间由主要负责人获悉并确认;

4、被盗实际发生时间是 3 月 23 日,项目方应加强服务和资金监控。

参考链接: