复盘:ARB空投怒战黑客

很多被盗钱包有 $ARB 空投资格,如果不采取任何措施,会被黑客领走。

原文作者:0xAA_Science

原文来源:Twitter

ARB空投怒战黑客复盘。

起因:很多被盗钱包有 $ARB 空投资格,如果不采取任何措施,会被黑客领走。

过程:粉丝提的钱包能领 40,000 $ARB ,我写了批量领取合约和 ethers.js 脚本,WTF贡献者帮忙优化,使用了私有节点。

结果:成功抢救 30,000 $ARB 。

核心代码已开源。 @WTFAcademy_ @arbitrum.

起因

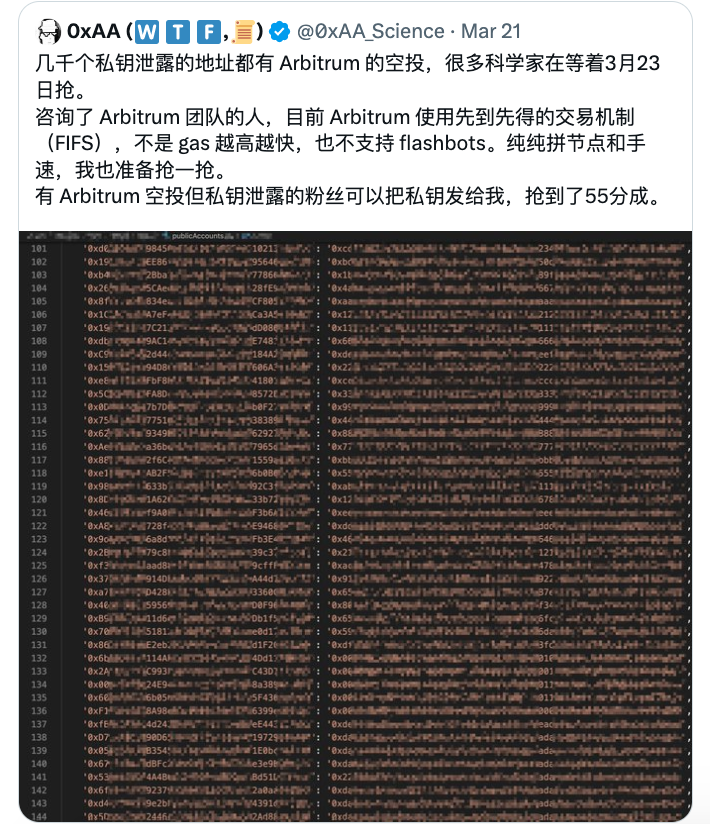

这次有上千个被黑客盗取私钥的钱包有资格领 $ARB ,正好兜兜在 WTF 社群里发了一张泄露私钥的图引起了我的兴趣,想试试做白帽和黑客抢钱,顺便赚取赏金。 图里的私钥是哪找的?其实是 remix, hardhat, foundry 等工具中的默认测试钱包。里面大概能领 4000 $ARB 。

抢 $ARB 空投要点(3点)

1. 节点:必须要自己搭 Arbitrum 全节点。因为公开的rpc会卡,限制请求次数/速度,且空投开始时大量用户调用会导致宕机。 Arbitrum 节点大概需要 1.4 T硬盘,推荐用 SSD。感谢 @ZeoMEV 关于节点建议和帮助! 教程:https://developer.arbitrum.io/node-running/running-a-node#minimum-hardware-configuration

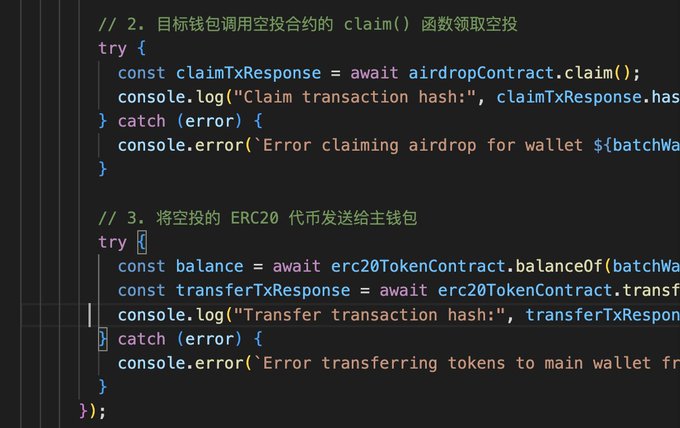

2. 批量转 ETH + claim + 归集 $ARB 脚本 脚本基于 ethers.js 库,在达到区块高度后,开始循环重复上述操作。 这一方法完全依赖脚本,大概 40% 的 $ARB 是用这个方法抢的。 推荐大家用 WTF Ethers 教程学习如何写以太坊脚本: https://github.com/WTFAcademy/WTF-Ethers…

3.批量归集合约

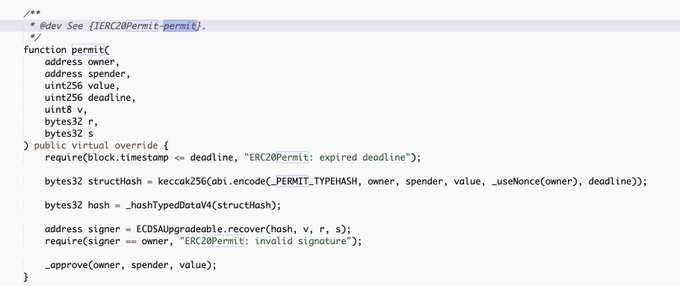

$ARB 使用了 ERC20Permit 合约,授权不需要通过交易,只需要链下签名即可。因此我们可以写一个批量归集合约,当黑客 claim 空投之后,我们立刻抢走。 这里你需要理解签名(EIP712)和 ERC20Permit 合约。 推荐大家用 WTF Solidity 教程学习合约: https://github.com/AmazingAng/WTF-Solidity…

有了这次经验,我们会优化节点、合约和脚本,下次从黑客手中抢 $zksync $scroll $strk 胜算会更大。WTF Academy 会继续提供抢空投白帽服务。 目前领 $ARB 空投的核心代码已开源在github,欢迎有能力的开发者使用:https://github.com/AmazingAng/WTF-ARB-Claimer

收益分配,这次抢到的代币一半会发给提供私钥的粉丝,剩下一半: 50% 给 WTF Academy,用于激励安全,MEV,Arbitrum方向的教程, 30% 给我, 10% 给节点, 10% 给WTF贡献者。

最后回答一些粉丝的问题: 1. 昨天我钱包里的 $ARB 被转走了,你能帮忙追回吗?(不下10个人问这个问题) 帮不了,被转到黑客钱包,就追不回来了。 2. 新人如何学习Solidity? 如果你完全没有编程经验,建议先学 javascript,我们在更新一个 WTF JavaScript 零基础教程:https://github.com/WTFAcademy/WTF-JavaScript