今日推荐 | Safe为何成为Bybit黑客案15亿美金损失的第一责任人,代币一小时拉盘30%为了还债?

Bybit平台因Safe钱包的安全漏洞遭黑客攻击,损失超15亿美元,成为加密货币史上最大安全事件之一。攻击源于Safe钱包开发者凭证泄露,暴露区块链安全基础设施的脆弱性。Safe面临赔偿能力不足、法律责任模糊等挑战,或需通过债务重组、社区救助等方式解决。

撰文:Alvis

Bybit平台遭遇的黑客攻击事件终于告一段落。然而,近15亿美元的损失仍让整个加密行业触目惊心。攻击源自Safe钱包的安全漏洞,而Safe作为此次事件的核心安全基础设施,是否应该为这场灾难承担责任?这次事件不仅揭示了Safe钱包的潜在风险,也让我们对区块链安全基础设施的脆弱性有了更加深刻的认识。接下来,让我们深入探讨Safe钱包背后的技术、责任和未来走向。

Bybit 攻击发生在 2 月 21 日,当时 Lazarus Group 黑客窃取了价值超过 14 亿美元的流动性质押以太币。Bybit 漏洞是加密货币历史上最大的漏洞,使 2022 年的 Ronin Network 攻击和 2021 年的 Poly Network 抢劫相形见绌。根据 Cyvers 的数据,这次攻击还占去年被盗所有加密资金的 60% 以上。

Bybit创始人Ben Zhou发布了黑客攻击初步报告

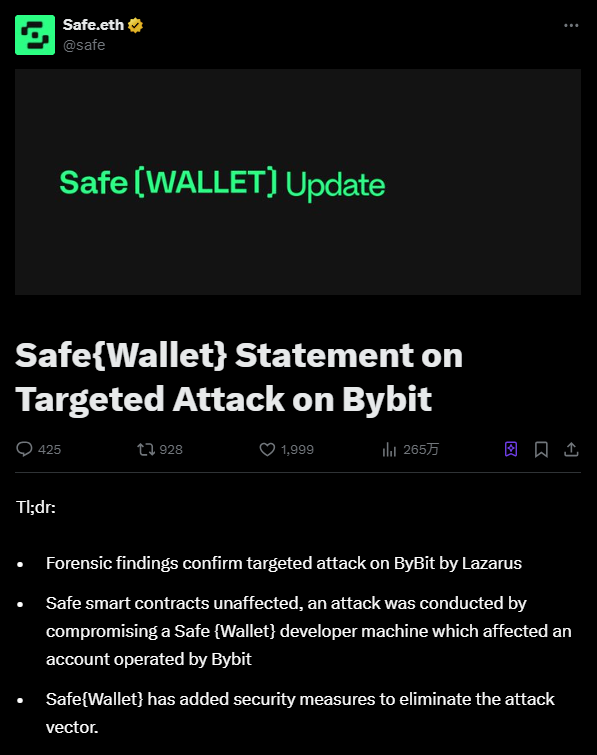

Bybit与SafeWallet的开发商确认,朝鲜的Lazarus Group是此次攻击的幕后黑手。

经过第三方取证调查,泄露的SafeWallet凭证成为黑客攻击的突破口,导致价值超过14亿美元的以太币被窃取。2月26日,Bybit证实,Sygnia和Verichains的取证结果表明,开发人员的凭证泄露使得攻击者可以未经授权访问Safe基础设施,并通过欺骗签名者批准恶意交易。Sygnia的报告指出,攻击源自注入SafeWallet的亚马逊Web服务基础设施的恶意JavaScript代码。

与此同时Safe发布公告称:“Safe(Wallet)团队已全面重建、重新配置了所有基础设施,并轮换了所有凭证,确保攻击媒介被完全消除。”

这意味着,Bybit 的基础设施并不像此前传闻的那样遭遇到了黑客攻击,而本质上被攻击的直接原因来自于安全前端Safe的漏洞。

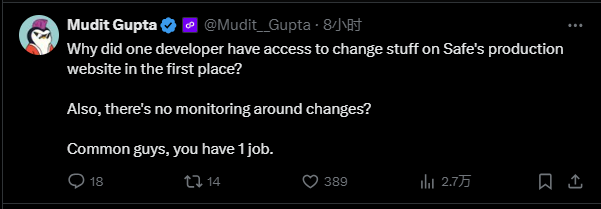

对此Polygon的首席信息安全官 Mudit表示:为什么一个开发人员一开始就有权更改 Safe 生产网站上的内容?此外,没有对变化进行监控吗?

链上安全分析师Cos(余弦)表示:看来真相出来了,Safe 最终还是被攻陷了,确实智能合约部分没问题(链上很容易验证),但前端被篡改伪造达到欺骗效果。至于为什么被篡改,等 Safe 官方的细节披露…

Safe 这种算是一种安全基础设施了,理论上所有用这个多签钱包的人都可能会类似 Bybit 这样被盗。

细思恐极的是,所有其它带前端、API 等用户交互服务的都可能会有这种风险。这也是一种经典的供应链攻击。

巨额/大额资产的安全管理模型需要有一次大升级。

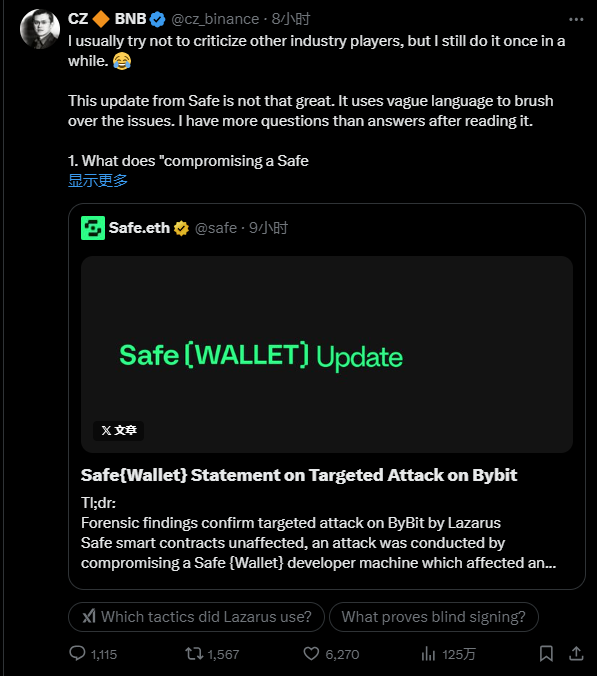

币安创始人CZ也发声:我通常尽量不批评其他业内人士,但有时我还是会这样做。

Safe 的这个更新不太好。它使用模糊的语言来掩盖问题。读完之后,我的问题比答案还多。

1. “入侵 Safe {Wallet} 开发者机器”是什么意思?他们是如何入侵这台机器的?是社会工程、病毒还是其他?

2. 开发人员的机器如何访问“Bybit 运营的账户”?一些代码从这台开发人员的机器直接部署到生产环境中?

3. 他们是如何欺骗多个签名者进行账本验证的?是盲签吗?还是签名者没有正确验证?

4. 那么,14 亿美元是 Safe 管理的最大地址吗?他们为什么没有针对其他地址?

5. 其他“自保管、多重签名”钱包提供商和用户可以从中学到什么教训?

从技术层面分析,此次事件中Safe系统存在的安全漏洞使黑客具备窃取所有用户资金的可能性,而黑客选择了最大金额的目标实施攻击。值得关注的是,众多用户虽使用了存在安全隐患的版本,但由于未在Bybit平台使用而未触发风险。

作为本次安全事件的主要载体,Safe应承担全部责任。核心问题在于:面对高达15亿美元的损失赔偿,Safe是否具备相应的偿付能力?

区块链安全基础设施Safe真的够安全吗?

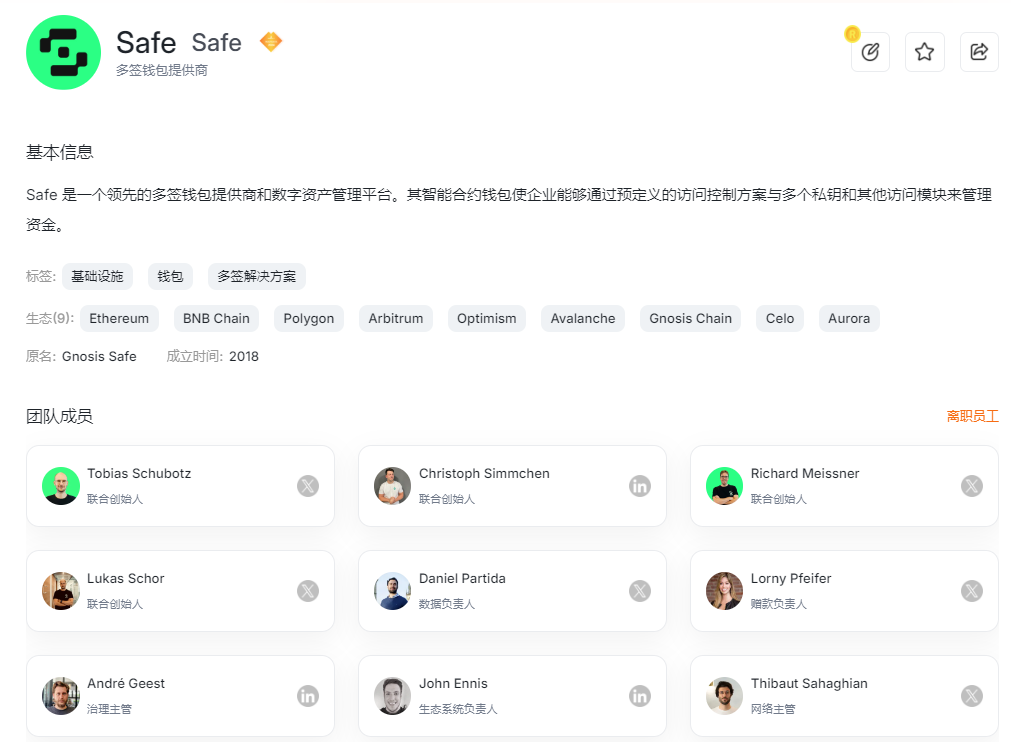

这个由以太坊元老级团队Gnosis孵化的「数字资产保险箱」,前身是圈内人尽皆知的Gnosis Safe,如今已进化为拥有超500亿美金托管资产的机构级金库协议!核心团队集结了德国顶尖密码学专家和DeFi OG,创始人Martin Köppelmann更是以太坊生态奠基人之一。其革命性的模块化账户抽象技术,让多签钱包秒变可编程资产中枢,支持权限分层管理、交易风控流程等企业级功能。

这些特性使Safe成为以太坊生态的基础设施级产品,Worldcoin、Vitalik个人钱包、特朗普家族信托基金等均深度依赖其服务。

截至2025年2月,该钱包已管理超1000亿美元资产,部署账户数突破3800万。

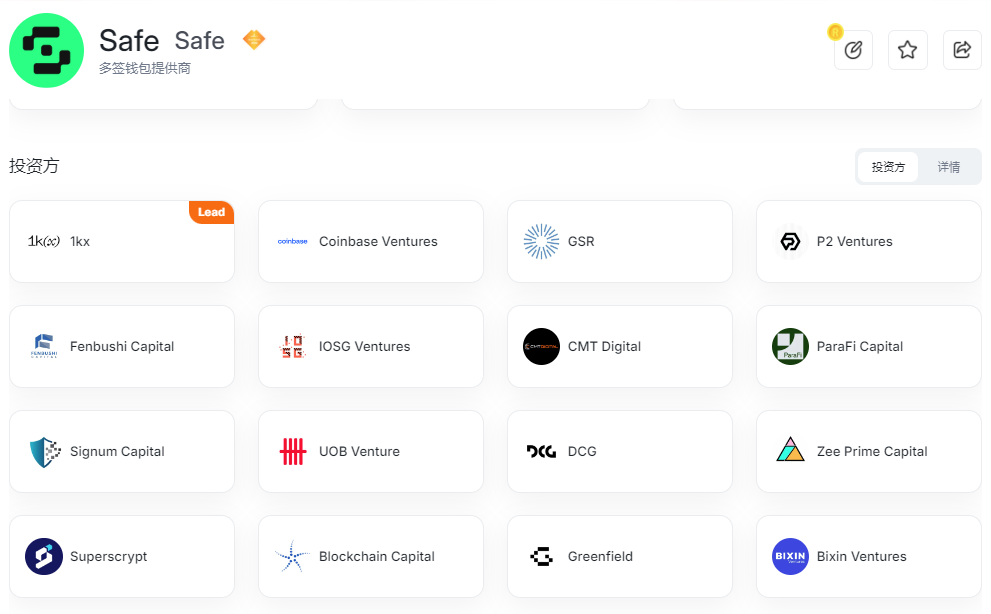

2022年7月,Safe完成由1kx领投的1亿美元战略融资,估值达12.5亿美元。投资者阵容包括Tiger Global、DCG等传统金融巨头,以及Coinbase Ventures、Polymorphic Capital等加密原生基金。根据代币分配方案,8%的SAFE代币(约8000万枚)将分配给机构投资者,锁定至2025年4月解锁。

当前SAFE代币面临三重压力:

1. 解锁倒计时冲击:距离机构持仓解禁仅剩2个月,而当前流通量5.4亿枚中社区财库占比60%,存在集中抛售风险;

2. 市值与偿付能力错配:按0.6美元现价计算,SAFE流通市值仅2.6亿美元,与15亿美元赔偿需求存在数量级差距;

3. 治理代币效用缺失:SAFE目前仅用于SafeDAO投票,未建立质押收益、协议分红等价值捕获机制。

更严峻的是,Safe的法律实体结构使其偿付责任存在模糊性。项目运营主体为注册于直布罗陀的Safe Ecosystem Foundation,而核心开发团队以德国柏林为基地。跨国司法管辖的复杂性可能使受害者的索赔陷入长期僵局。

即便动用所有资源,Safe的偿付能力缺口仍居高不下。

可能的解决路径包括:

债务重组协议:与Bybit达成分期赔付方案,以未来协议收入作为抵押;

监管介入清算:若被认定为重大过失,直布罗陀金融管理局可能冻结基金会资产;

社区救助计划:发起DAO投票提案,动用财库资金回购被盗资产。

然而,这些方案都面临着现实挑战。例如,SAFE代币持有者可能会反对不利于自身利益的救助提案,而朝鲜关联地址的赃款追回几乎不可能实现。

Safe官方代币价格异动,居然暴涨30%

值得注意的是,尽管发生了如此严重的安全漏洞,Safe官方代币在短短一个小时内上涨了超过30%。这一异动引发了外界的猜测,是否Safe打算通过拉升代币价格来偿还债务?但考虑到15亿美元的赔偿金额,这种推测显然不具备现实基础。

关于后续Safe的动向,以及这15亿美元的赔偿纠纷如何解决,Marsbit将持续为你追踪报道。