GoPlus:警惕常见铭文骗局

GoPlus发现铭文交易安全性仍有待提高,出现了各种骗局,如钓鱼网站诈骗、真假铭文混淆、Mint陷阱、危险Hex等,用户交易时要注意保护财产安全。

原文作者:GoPlus

原文来源:chaincatcher

随着ORDI价格突破历史新高,市值超10亿美金,最高涨幅数万倍,比特币生态、BRC20各式铭文进入狂热牛市,用户安全领跑者GoPlus发现各类利用铭文的骗局开始百花齐放,特整理如下铭文典型攻击案例,请用户交易时注意,避免财产损失。

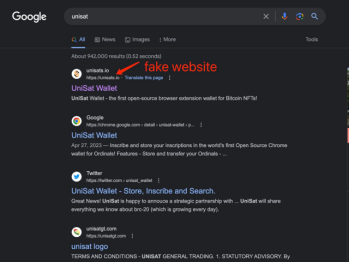

钓鱼网站

诈骗团伙模仿并伪造了当下火爆的铭刻钱包平台Unisat。Unisat的官方地址为https://unisat.io,而诈骗团伙使用了https://unisats.io的域名,比官方地址仅仅多了一个字母,使用户难以区分。随后该团伙购买了Google的关键词搜索服务,让用户在搜索“Unisat”关键词时首先看到的是该钓鱼网站,引诱用户点击。大量用户因此被骗,损失了以太坊和比特币。

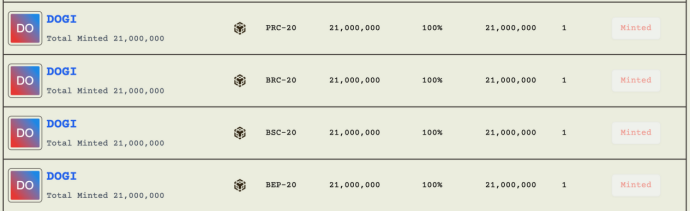

真假铭文

虽然铭文交易十分火爆,但许多交易基础设施仍不完善。以域名为 https://evm.ink/tokens 的交易平台为例,当用户点击进去之后,会出现大量相同名称的铭文,许多用户无法分清具体的协议区别,从而买入错误标的。

另外,“p”字段协议相同的情况下,诈骗者增添无效字段来伪造真实铭文系列。这类欺骗铭文非常隐蔽,如果用户稍不注意,就会遭遇诈骗。

不仅是代币类型的铭文,NFT类型的铭文也存在这类问题,骗子可以轻松铭刻一张相同的图片,而NFT的真伪区别仅仅是序数不同。因此,在购买时一定要判断序数是否在购买目标的系列内,类似的诈骗手法在以太坊初期的NFT市场也十分常见。

Mint陷阱

这是一种新型诈骗,由于目前大量公链都出现了铭刻铭文的活动,用户往往短时间内就会收到大量新的铭刻目标,而诈骗团队利用用户FOMO的心理,在一些冷门的链上构造Mint的合约,让用户去交互。最终用户会发现得到的不是铭文,而是NFT。且诈骗人员会在交互合约中设置高额的购买税,导致用户在不知不觉中被骗走资产。

我们拿sui链上的铭文举例:https://suiexplorer.com/object/0xdd9272210c44244c3dea8107a5ab4e40600ff1ff12f9f8161feb43f1770ebf63,其实这是一个伪装成铭文的NFT,用户每次mint一个就会支付一部分SUI给这个对象。在短短1小时的时间内,诈骗者就收到了超过5000个SUI代币。

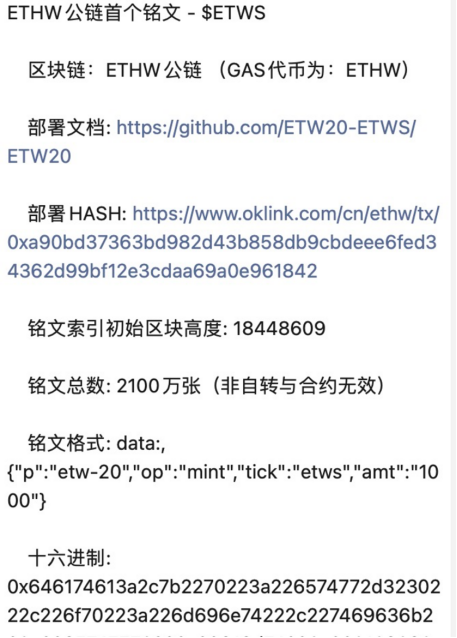

危险Hex

近日,GoPlus还关注到了许多用户社区中的危险Mint信息,以该群聊截图为例:

很多时候,这种消息一经发布,用户就会迫不及待按照指示操作。大量用户甚至使用一些铭文脚本工具网站,将私钥以及交易相关信息直接复制粘贴,然后开始批量执行。

这种行为是十分危险的,因为诈骗团伙很容易构造将铭文转移的JSON字段,并将其编码为hex让用户铭刻,在完成铭刻后,用户的铭文资产有被骗走的风险。其次,他们还可以将铭刻mint的代币对象设置成自己部署的假铭文代币,用户消耗了高额的gas费后发现打到的铭文并不是原先想打的。