CertiK“对垒”Kraken:白帽黑客的尺度,到底怎样才合适?

Kraken和CertiK发生公开对峙,Kraken首席安全官披露发现了一个可以增加账户余额的严重漏洞,CertiK称其为安全测试,但Kraken认为其利用漏洞获利。Kraken发现漏洞源自用户体验变化,三个账户欺诈性提取近300万美元。CertiK也发现多个漏洞,可能导致数亿美元损失。有人质疑CertiK只拿了三百万美元,显得弱势。

原文作者:jk

原文来源:Odaily星球日报

美国当地时间 6 月 19 日,加密货币交易所 Kraken 和区块链安全公司 CertiK 在社交媒体上就一系列严重的安全漏洞问题发生了公开对峙。

事件源于 Kraken 上一个被 CertiK 发现的漏洞:Kraken 首席安全官 Nick Percoco 在推特上披露,在其漏洞赏金计划中收到了一份“极其严重”的漏洞报告,报告声称发现了一个可以人为增加账户余额的漏洞。CertiK 称其为对 Kraken 交易所的一次安全测试,而 Kraken 认为 CertiK 在中间利用漏洞获利。双方各执一词,争执不下,形成大型吃瓜现场。

Kraken 的事件披露

以下是 Kraken 首席安全官在 X 平台上发布的事件过程:

“ 2024 年 6 月 9 日,我们收到了一位安全研究员通过漏洞赏金计划发来的警报。起初没有具体信息,但他们声称发现了一个“极其严重”的漏洞,可以让他们在我们的平台上人为地增加余额。

我们每天都会收到一些自称“安全研究员”的人发来的虚假漏洞报告。对于任何运行漏洞赏金计划的人来说,这都不是什么新鲜事。然而,我们对此事非常重视,并迅速组建了一个跨职能团队来调查这一问题。以下是我们的发现。

几分钟内,我们发现了一个孤立的漏洞。在特定情况下,这个漏洞允许恶意攻击者在未完全完成存款的情况下,发起存款操作并在其账户中收到资金。

需要明确的是,客户的资产从未面临风险。然而,恶意攻击者可以在一段时间内有效地在他们的 Kraken 账户中生成资产。

我们将这一漏洞评估为“关键”(Critical),并在一小时内(确切地说是 47 分钟)由我们的专家团队缓解了这个问题。几小时内,该问题被完全修复,并且将不会再次发生。

我们的团队发现,这个漏洞源自最近的用户体验(UX)变化,该变化会在客户资产结算前立即为客户账户记账——并允许客户实时交易加密货币市场。这一 UX 变化未针对这种特定攻击向量进行充分测试。

在修补风险后,我们进行了彻底调查,迅速发现有三个账户在几天内利用了这一漏洞。深入调查后,我们注意到其中一个账户通过身份认证(KYC)关联到一位自称为安全研究员的个人。

该个人在我们的资金系统中发现了这个漏洞,并利用它将其账户余额增加了 4 美元。这足以证明漏洞的存在,向我们的团队提交漏洞赏金报告,并根据我们的计划条款获得相当可观的奖励。

然而,这位“安全研究员”将这个漏洞透露给了与他合作的另外两个人,他们利用这个漏洞欺诈性地生成了更大金额的资金。他们最终从他们的 Kraken 账户中提取了近 300 万美元。这些资金来自 Kraken 的金库,而非其他客户的资产。

初始的漏洞赏金报告并未完全披露这些交易信息,因此我们联系了安全研究员,确认一些细节,以便奖励他们成功发现了我们平台上的安全漏洞。

随后,我们要求他们提供活动的详细说明,创建链上活动的概念验证,并安排归还他们提取的资金。这是任何漏洞赏金计划的常见做法。这些安全研究员拒绝了。

相反,他们要求与他们的 BD 团队(即他们的销售代表)通话,并在我们提供一个假设的可能损失金额之前,不同意归还任何资金。这不是白帽黑客行为,而是敲诈!

我们在 Kraken 设立漏洞赏金计划已有近十年。该计划由内部运行,并由社区中一些最聪明的人才全职负责。我们的计划与许多其他计划一样,有明确的规则:

- 不要提取超过证明漏洞所需的范围。

- 展示你的工作(即提供概念验证)。

- 提取的任何东西必须立即归还。

我们从未在与合法研究员的合作中遇到任何问题,并且我们总是积极响应。

为了透明起见,我们今天向行业披露了这个漏洞。我们被指责不合理和不专业,因为要求“白帽黑客”归还他们从我们这里偷走的东西。这太难以置信了。

作为安全研究员,您的“黑客”许可是通过遵循您参与的漏洞赏金计划的简单规则来启用的。忽视这些规则并敲诈公司会取消您的“黑客”许可。这会使您和您的公司成为罪犯。

我们不会透露这家研究公司的名字,因为他们的行为不值得认可。我们将此视为刑事案件,并与执法机构协调处理。我们感谢这一问题的报告,但仅此而已。

我们的漏洞赏金计划继续在 Kraken 的使命中发挥重要作用,并且是我们增强加密生态系统整体安全努力的关键部分。我们期待与未来的诚信行为者合作,并将此视为一个独立的事件。”

CertiK 回应

尽管 Kraken 未对安全研究员所属的公司发布具体名称,几小时之后,CertiK 在 X 平台上发布了对于此事件的回应。以下是 CertiK 官方 X 平台发布的回应:

“CertiK 最近在 Kraken 交易所中发现了一系列严重漏洞,这些漏洞可能导致数亿美元的损失。

从 Kraken 的存款系统发现问题开始,该系统可能无法区分不同的内部转账状态,我们进行了彻底调查,重点关注以下三个问题:

1. 恶意行为者能否伪造存款交易到 Kraken 账户?

2. 恶意行为者能否提取伪造的资金?

3. 大额提款请求可能触发哪些风险控制和资产保护?

根据我们的测试结果:Kraken 交易所未通过所有这些测试,这表明 Kraken 的深度防御系统在多个方面被破坏。数百万美元可以被存入任何 Kraken 账户。超过 100 万美元的伪造加密货币可以从账户中提取并转换为有效加密货币。更糟糕的是,在多天的测试期间,没有触发任何警报。Kraken 在我们正式报告事件后才响应并锁定了测试账户。

发现后,我们通知了 Kraken,其安全团队将其分类为“关键”级别,这是 Kraken 最严重的安全事件分类级别。

在最初成功识别和修复漏洞后,Kraken 的安全运营团队威胁个别 CertiK 员工在不合理的时间内偿还不匹配数量的加密货币,甚至没有提供偿还地址。

本着透明的精神以及我们对Web3社区的承诺,我们公开这些信息以保护所有用户的安全。我们敦促 Kraken 停止对白帽黑客的任何威胁。

我们共同面对风险,保护Web3的未来。”

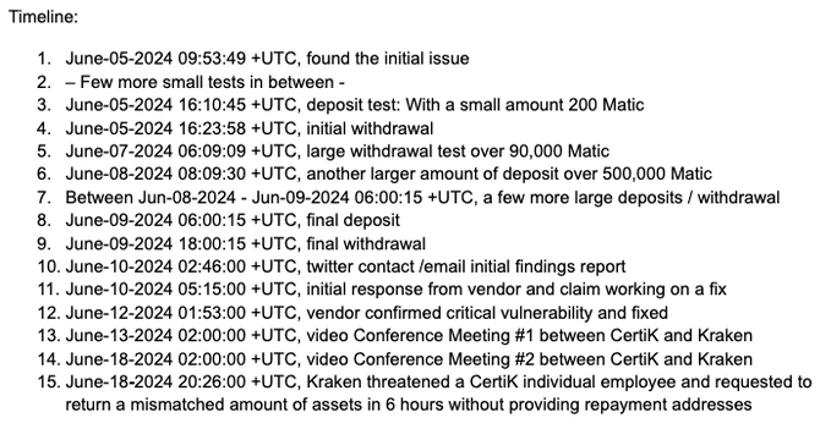

之后,CertiK 披露了全部的时间线和存款地址。

CertiK 公布的时间线。来源:CertiK 官方 X

同时,CertiK 还表示,由于 Kraken 未提供偿还地址且要求的偿还金额完全不匹配,我们根据记录将现有的资金转移到 Kraken 能够访问的账户。

其他消息与后续评论

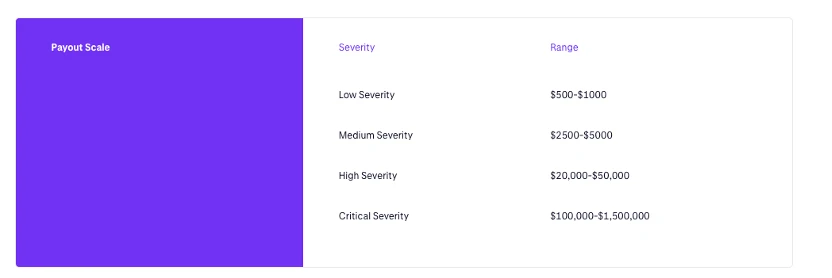

从背景信息上来看,Kraken 的漏洞赏金计划的奖励数额确实可观,类似于本次事件的最高安全事件级别的赏金在 100-150 万美元之间。这与 Kraken 声称的三百万美元数额差额不小,因此,有些人在评论区称“我看黑客就不应该还“,另一些人则回复“你是想拿着一百万的赏金还是拿着三百万的非法所得去蹲大牢?”

Kraken 漏洞赏金计划的奖金。来源:Kraken

链上侦探 ZachXBT 说:这个故事越往后越离谱了(Story only gets more wild as it goes on)。

还有一位推特用户@trading_axe 另辟蹊径地说:“我觉得(CertiK)搞砸了……没有说他们这是偷窃,但是一个小偷会拿走他们能拿的一切东西然后逃离这里。我觉得他们搞砸之处在于只拿了三百万美元;如果他们用这个 bug 偷走了一个亿以上,那么再还回去,就会显得是白帽了(言下之意就是,那样才会让他们显得像个救世主/拥有主动权)。但是,你只拿了三百万而且现在要被迫还回去,这就显得很弱势。”